Organisation und Zertifikat

Eine Organisation benötigt ein Zertifikat. Diese Zertifikat garantiert dem Benutzer die Vertrauenswürdigkeit der Organisation.

Der Zertifikatspeicher

Im Zertifikatspeicher werden für verschiedene Zwecke die Zertifikate der Benutzer gespeichert.

- Zertifikate für den Chat

- Zertifikate für den Browser

Jeder Benutzer hat ein Zertifikat (nur Cloud-Zugänge sind nicht mit Zertifikaten gesichert).

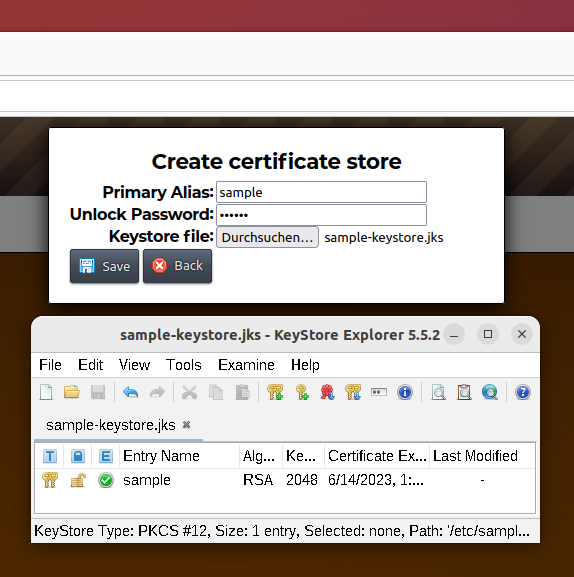

Erstellen eines Zertifikatspeichers (Keystore)

Es wird empfohlen den KeyStore Explorer (kse) für das erstellen des Keystores zu nutzen. Es ist auch möglich den Keystore über die Kommandozeile zu erstellen.

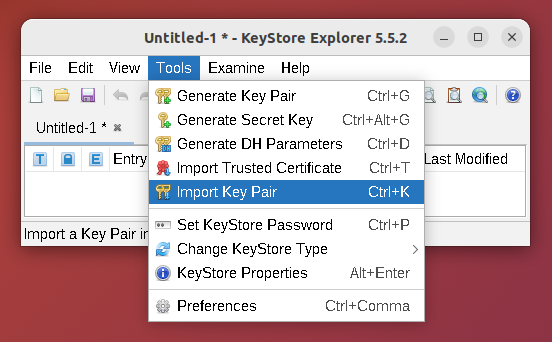

Öffnen Sie den KeyStore-Explorer und drücken im Menü “Datei” auf “Neu”. Dann kommt eine Abfrage welchen Typ Sie erstellen wollen. Hier wählen Sie bitte “PKCS #12” und drücken auf “OK”.

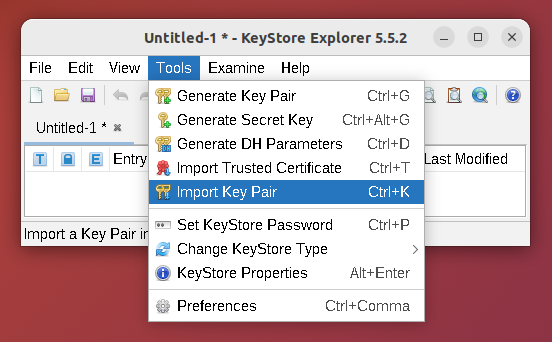

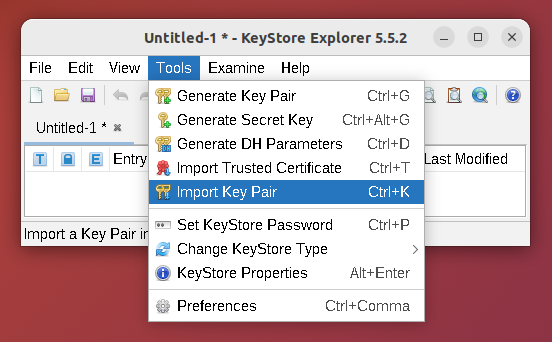

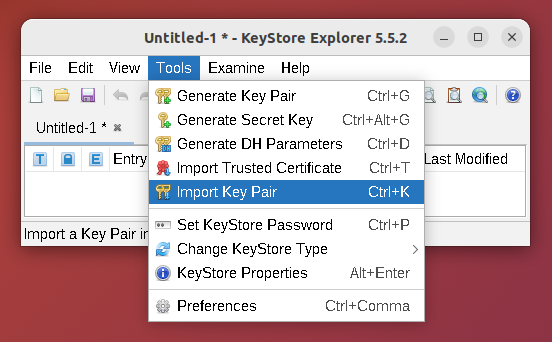

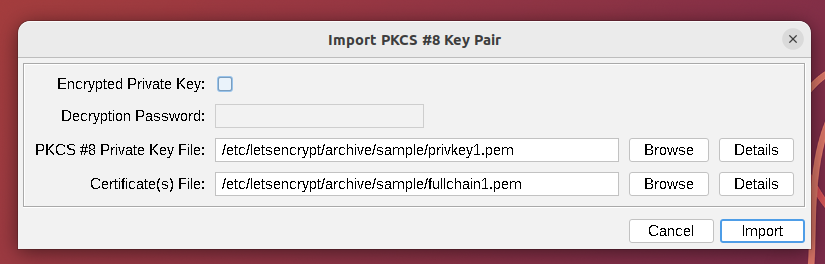

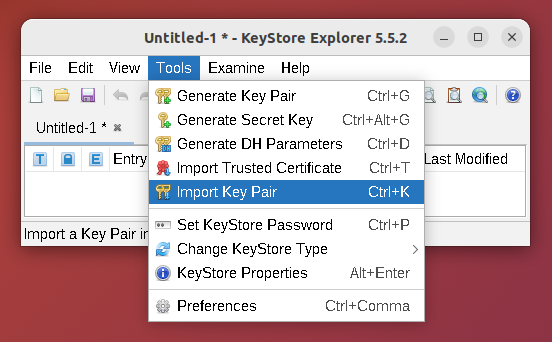

Nun wurde ein leerer Keystore erstellt. Drücken Sie nun im Menü “Werkzeuge” auf “Schlüsselpaar importieren”. Wählen Sie dann das Format “PKCS #8”.

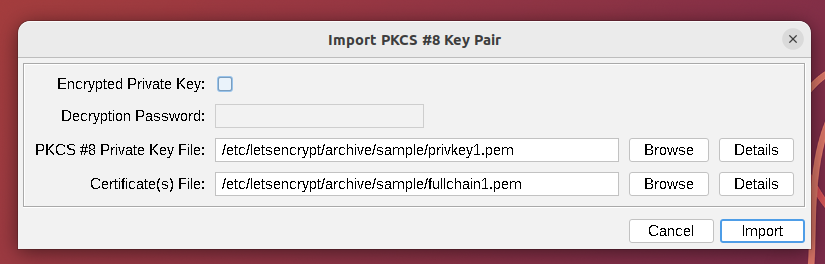

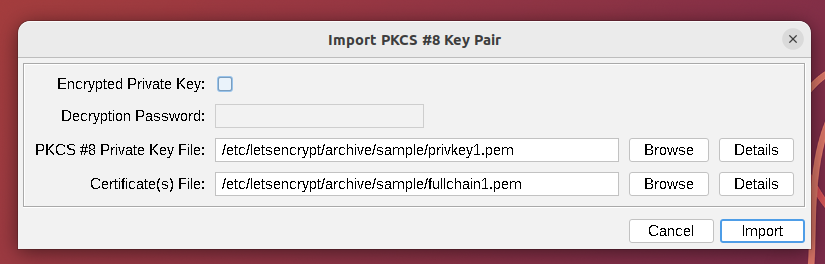

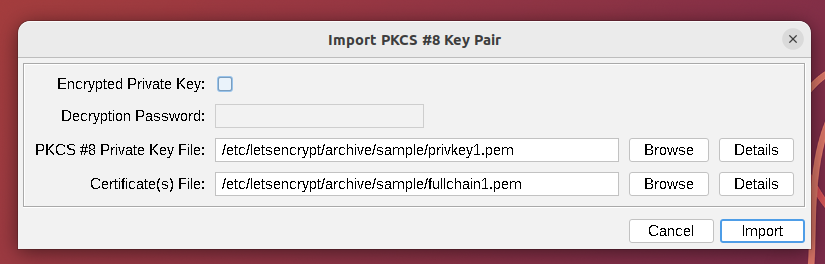

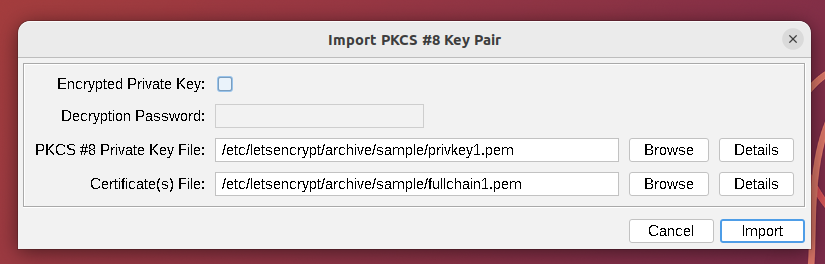

Wählen Sie dann den privaten Schlüssel und die vollständige Zertifikatkette.

(In diesem Beispiel ist der Private Schlüssel nicht mit einem Passwort verschlüsselt, geben Sie ggf. das korrekte Passwort an).

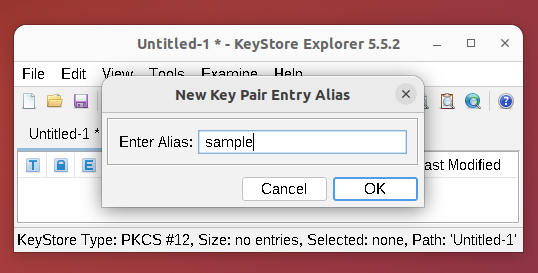

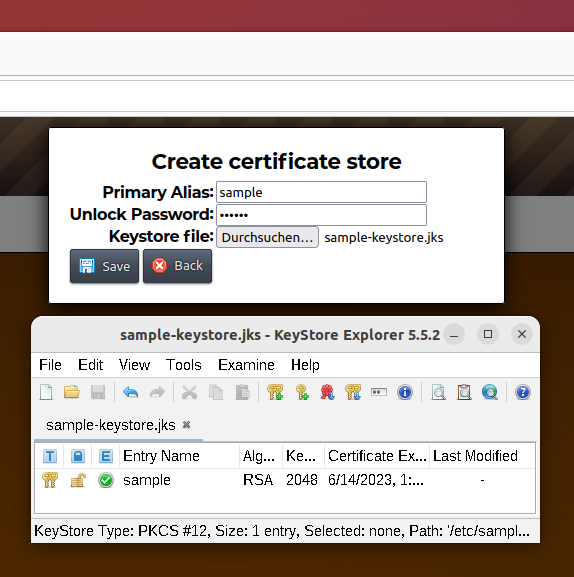

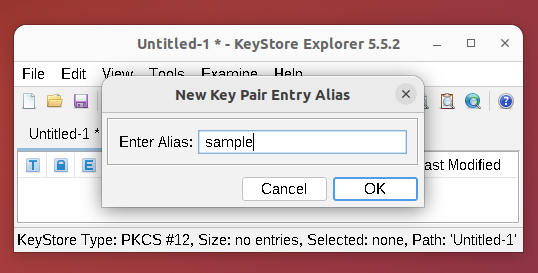

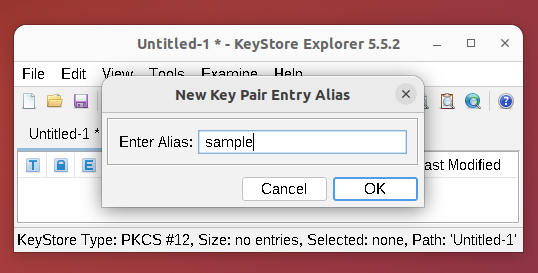

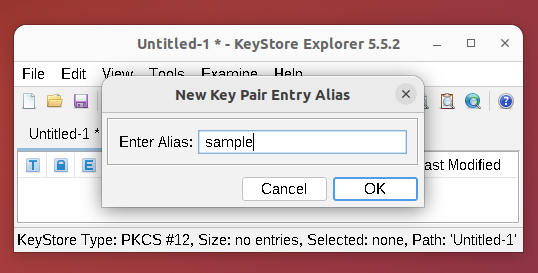

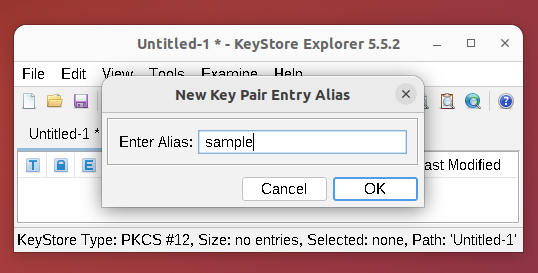

Als nächstes muss ein Alias angegeben werden. Dieser bildet dann den Primären Alias im Release-Manager (RM).

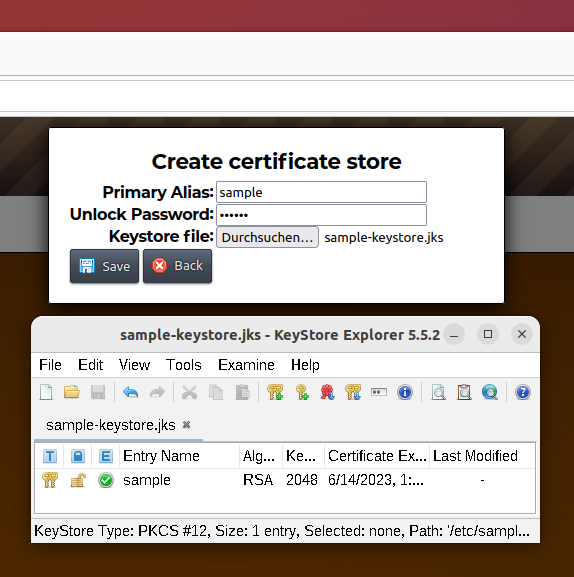

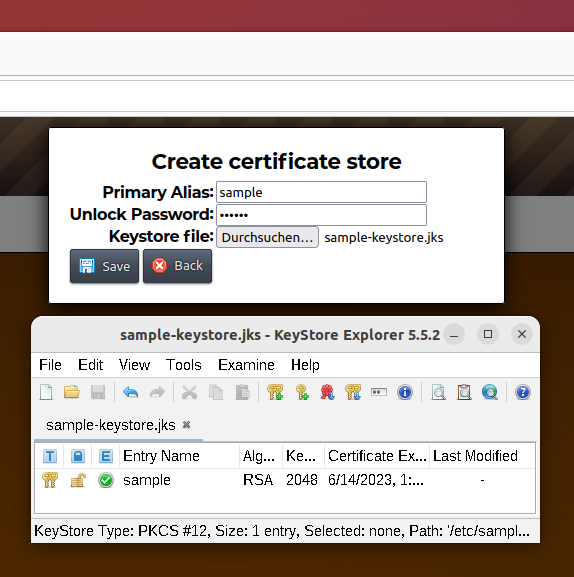

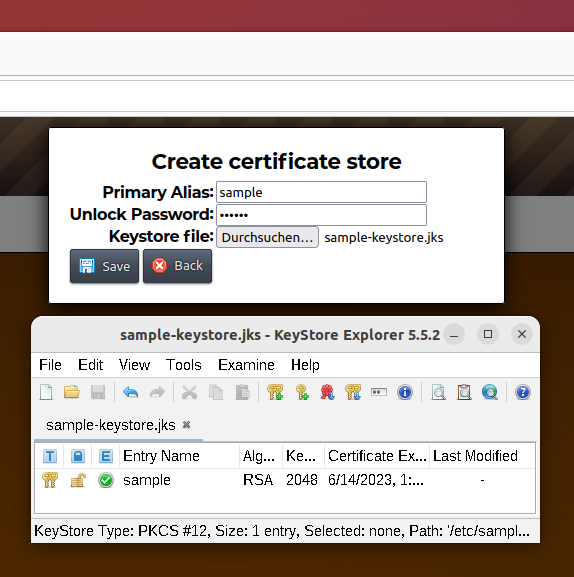

Wählen Sie dann noch ein Passwort für den Schlüsselbund und speichern Sie den Keystore als eine .jks-Datei. Verwenden Sie bitte das selbe Passwort für den Schlüsselbund wie für den Keystore.

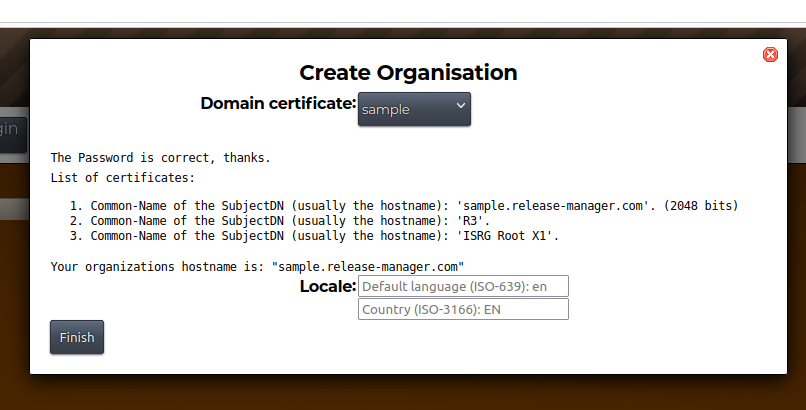

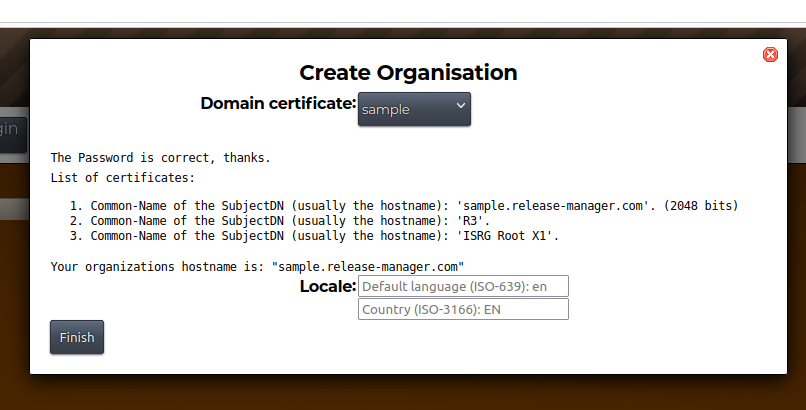

Laden Sie dann den Keystore als neues Zertifikat in den Release Manager (RM).

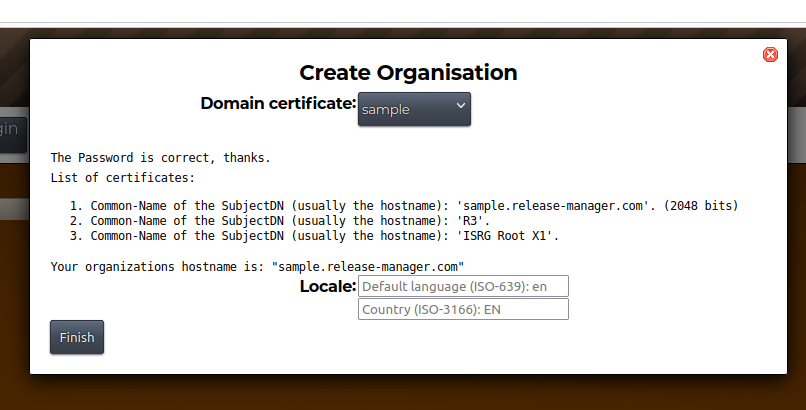

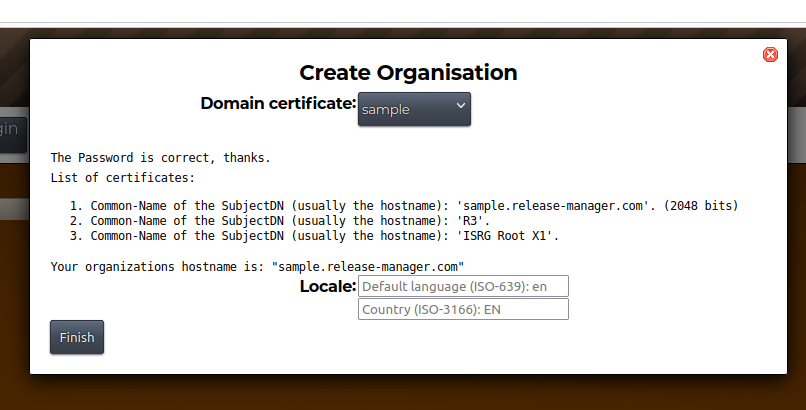

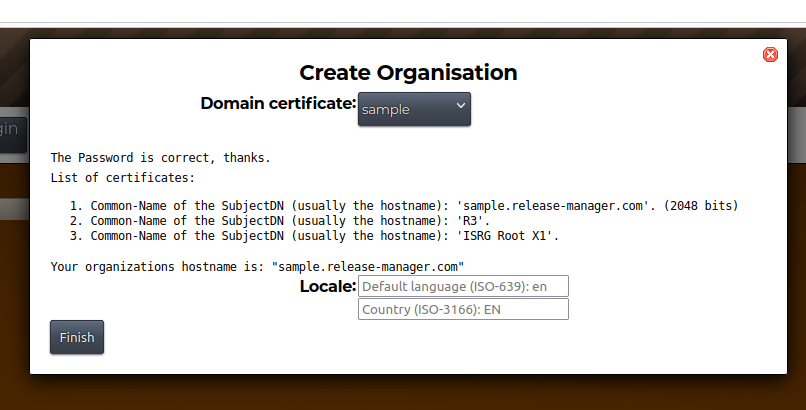

Der Release Manager (RM) informiert sie nun über den Status des Zertifikats.

An organization requires a certificate. This certificate guarantees the user that the organization is trustworthy.

The certificate store

User certificates are stored in the certificate store for various purposes.

- Certificates for the chat

- Certificates for the browser

Each user has a certificate (only cloud accesses are not secured with certificates)

Creating a certificate store (keystore)

It is recommended to use the KeyStore Explorer (kse) to create the keystore. It is also possible to create the keystore via the command line.

Open the KeyStore Explorer and click on “New” in the “File” menu. You will then be asked which type you want to create. Please select “PKCS #12” and press “OK”.

An empty keystore has now been created. Now click on “Import key pair” in the “Tools” menu. Then select the format “PKCS #8”.

Then select the private key and the complete certificate chain.

(In this example, the private key is not encrypted with a password, enter the correct password if necessary).

Next, an alias must be specified. This then forms the primary alias in the Release Manager (RM).

Then choose a password for the keyring and save the keystore as a .jks file. Please use the same password for the keyring as for the keystore.

Then load the keystore as a new certificate in the Release Manager (RM).

The Release Manager (RM) will now inform you about the status of the certificate.

Une organisation a besoin d’un certificat. Ce certificat garantit à l’utilisateur la fiabilité de l’organisation.

Le magasin de certificats

Les certificats des utilisateurs sont enregistrés dans le magasin de certificats à différentes fins.

- Certificats pour le chat

- Certificats pour le navigateur

Chaque utilisateur dispose d’un certificat (seuls les accès au cloud ne sont pas sécurisés par des certificats).

Création d’un magasin de certificats (Keystore)

Il est recommandé d’utiliser le KeyStore Explorer (kse) pour créer le keystore. Il est également possible de créer le keystore via la ligne de commande.

Ouvrez le KeyStore Explorer et cliquez sur “Nouveau” dans le menu “Fichier”. Il vous sera alors demandé quel type vous souhaitez créer. Veuillez sélectionner “PKCS #12” et appuyer sur “OK”.

Un keystore vide a maintenant été créé. Cliquez maintenant dans le menu “Outils” sur “Importer une paire de clés”. Sélectionnez ensuite le format “PKCS #8”.

Sélectionnez ensuite la clé privée et la chaîne de certificats complète.

(Dans cet exemple, la clé privée n’est pas cryptée avec un mot de passe, indiquez le cas échéant le mot de passe correct).

Ensuite, il faut indiquer un alias. Celui-ci constitue alors l’alias primaire dans le Release Manager (RM).

Choisissez ensuite encore un mot de passe pour le trousseau et enregistrez le keystore sous la forme d’un fichier .jks. Veuillez utiliser le même mot de passe pour le trousseau que pour le keystore.

Chargez ensuite le keystore comme nouveau certificat dans le Release Manager (RM).

Le Release Manager (RM) vous informe maintenant du statut du certificat.

Una organización necesita un certificado. Este certificado garantiza al usuario que la organización es de confianza.

El almacén de certificados

Los certificados de usuario se almacenan en el almacén de certificados para diversos fines.

- Certificados para el chat

- Certificados para el navegador

Cada usuario tiene un certificado (sólo los accesos a la nube no están protegidos con certificados)

Creación de un almacén de certificados (keystore)

Se recomienda utilizar KeyStore Explorer (kse) para crear el almacén de claves. También es posible crear el almacén de claves a través de la línea de comandos.

Abra el KeyStore Explorer y haga clic en “Nuevo” en el menú “Archivo”. A continuación se le preguntará qué tipo desea crear. Seleccione “PKCS #12” y pulse “Aceptar”.

Se ha creado un almacén de claves vacío. Ahora pulse “Importar par de claves” en el menú “Herramientas”. A continuación, seleccione el formato “PKCS #8”.

A continuación, seleccione la clave privada y la cadena de certificados completa.

(En este ejemplo, la clave privada no está cifrada con contraseña, introduzca la contraseña correcta si es necesario).

A continuación, debe especificarse un alias. Este será el alias principal en el gestor de versiones (RM).

A continuación, elija una contraseña para el llavero y guarde el almacén de claves como archivo .jks. Utilice la misma contraseña para el llavero que para el almacén de claves.

A continuación, cargue el almacén de claves como un nuevo certificado en el Administrador de versiones (RM).

El Administrador de versiones (RM) le informará del estado del certificado.

一个组织需要一个证书。该证书向用户保证该组织值得信赖。

证书存储

用户证书存储在证书存储区,用于各种用途。

- 聊天证书

- 浏览器证书

每个用户都有一个证书(只有云访问没有证书安全保障)

创建证书库(密钥库)

建议使用密钥存储资源管理器(kse)创建密钥存储。也可以通过命令行创建密钥存储。

打开 KeyStore Explorer,点击 “文件 “菜单中的 “新建”。系统会询问你要创建的类型。请选择 “PKCS #12″,然后按 “确定”。

现在一个空的密钥存储已经创建。现在点击 “工具 “菜单中的 “导入密钥对”。然后选择格式 “PKCS #8″。

然后选择私钥和完整的证书链。

(在本例中,私钥未使用密码加密,如有必要,请输入正确的密码)。

接下来,必须指定一个别名。这将构成发行管理器 (RM) 中的主别名。

然后为密钥环选择一个密码,并将密钥存储保存为 .jks 文件。请为密钥环使用与密钥存储相同的密码。

然后在发行管理器 (RM) 中加载密钥库作为新证书。

发行管理器 (RM) 会通知你证书的状态。